Le site « soldierx » est géré par une équipe qui travaille dans la sécurité depuis le début des années 1990. Si la vitrine officielle du site est aujourd’hui tout à fait convenable et peut servir de livre d’histoire, d’annuaire des hackers célèbres ou encore d’annuaire à exploit, il n’en a pas toujours été ainsi.

Le site « soldierx » est géré par une équipe qui travaille dans la sécurité depuis le début des années 1990. Si la vitrine officielle du site est aujourd’hui tout à fait convenable et peut servir de livre d’histoire, d’annuaire des hackers célèbres ou encore d’annuaire à exploit, il n’en a pas toujours été ainsi.

fait divers

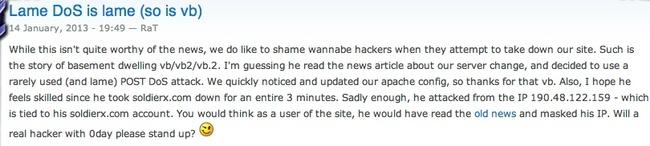

Quoiqu’il en soit, un « wannabe » hacker en mal de célébrité a récemment voulu se mettre en avant en attaquant ce site via un déni de service. Mal lui en a pris. L’attaque a été détectée très rapidement et jugulée dans les règles de l’art – moins de trois minutes d’interruption.

Le point intéressant ne se situe pas ici. Non content d’avoir bloqué cette attaque, l’équipe en charge du site a décidée de passer sur un mode plus offensif et de remonter la piste. Le résultat de ce travail a été la publication d’une news sur le site, avec notamment, l’adresse IP de notre « wannabe » hacker. De quoi s’inquiéter si l’on considère que les lecteurs fréquentant ce site peuvent avoir des idées dangereuses et les compétences associées.

débat : pour ou contre la défense active ?

Cette méthode fait écho au débat ayant lieu ces derniers temps autour de la question de la défense active et de son efficacité. Il est ainsi possible de citer un exemple sans doute plus connu.

Suite à l’introduction d’un malware (koobface) sur les services Facebook, l’équipe en charge des questions de sécurité a décidé de remonter la piste pour faire un exemple. Indubitablement compétente, elle a réussi à tracer la piste des coupables et à dévoiler les identités, information qui a été publiée très officiellement sur Facebook…

Le résultat ? Quatre mois plus tard, la même équipe a recommencé à sévir et diffuser ses malwares. L’efficacité n’était donc pas au rendez vous dans ce cas précis. La méthode est peut être plus pertinente en remontant d’un niveau et en s’interrogeant au niveau national. Niveau qui nous rapproche dangereusement des questions de cyberdéfense, je ne m’engagerai donc pas dans ce débat délicat.

mon avis

Cependant, cette méthodologie pose des bases bien fragiles dans la réponse apportée pour les individus ou les entreprises.

En effet, le fait d’utiliser les mêmes moyens que son agresseur est sans doute juridiquement discutable et pourrait provoquer un retour de bâton. Je n’ai pas encore connaissance d’un cas ou le principe de légitime défense aurait été reconnu dans le monde l’IT. Il serait dommage de se faire condamner en lieu et place de son agresseur.

Il est par ailleurs possible de se demander si la pratique régulière du principe de légitime défense ne reviendrait pas à rompre un équilibre des forces, ce qui pourrait se révéler plus dévastateur que ce que nous subissons aujourd’hui.

Alors quelle solution ? Encore et toujours le travail autour de l’implémentation des solutions de sécurité et d’une gouvernance à toute épreuve.

Gardez le cap.

Cedric

crédit photo : © rudall30 - Fotolia.com